O retorno do cisne negro: o ciclo de cinco anos das vulnerabilidades em oráculos

Uma venda de mercado de 60 milhões de dólares resultou na evaporação de 1.93 bilhões de dólares em valor de mercado.

Uma liquidação de mercado de 60 milhões de dólares resultou na evaporação de 19.3 bilhões de dólares em valor de mercado.

Autor: YQ

Tradução e organização: Saoirse, Foresight News

(O conteúdo original foi ajustado e resumido)

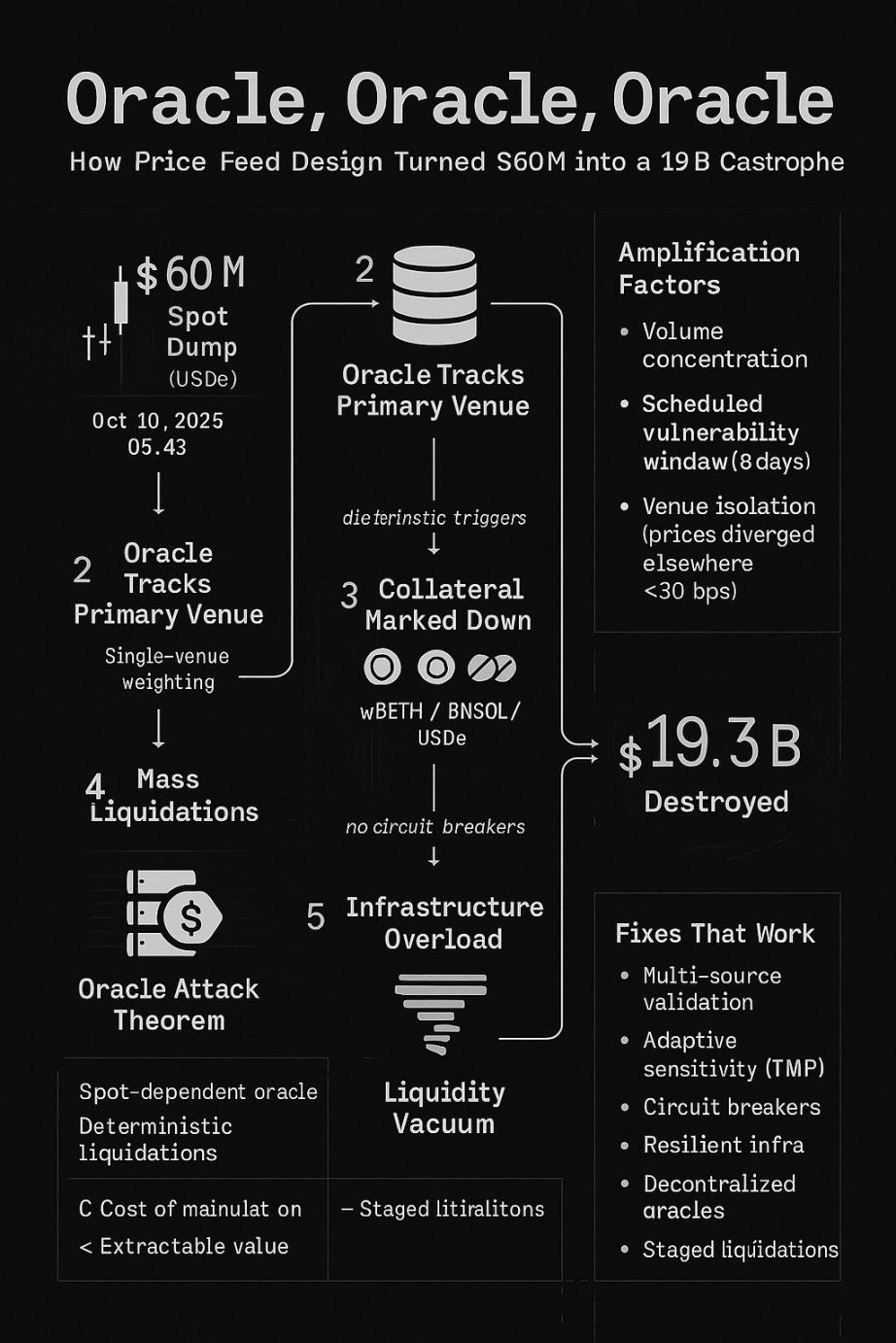

Entre 10 e 11 de outubro de 2025, uma liquidação de mercado de 60 milhões de dólares resultou na evaporação de 19.3 bilhões de dólares em valor de mercado. Isso não foi causado por um colapso do mercado, nem por uma sequência de chamadas de margem devido a posições legítimas prejudicadas, mas sim por uma falha de oráculo.

Isso não é novidade. Desde fevereiro de 2020, o mesmo padrão de ataque já foi explorado com sucesso, causando centenas de milhões de dólares em perdas para o setor em dezenas de incidentes. O ataque de outubro de 2025 foi 160 vezes maior que o maior ataque anterior a oráculos — não por ser tecnicamente mais complexo, mas porque o sistema fundamental manteve as mesmas vulnerabilidades ao escalar.

Cinco anos de lições dolorosas foram ignorados. Esta análise explora os motivos disso.

2020-2022: O “roteiro fixo” dos ataques a oráculos

Antes de analisar o incidente de outubro de 2025, é importante deixar claro: situações semelhantes já ocorreram antes.

Fevereiro de 2020: Incidente bZx (perda de 350 mil dólares + 630 mil dólares)

Utilizando um oráculo de fonte única, o atacante manipulou o preço do WBTC na Uniswap via flash loan, transferindo 14,6% do fornecimento total do token, manipulando assim os dados de preço dos quais a bZx dependia totalmente.

Outubro de 2020: Incidente Harvest Finance (24 milhões de dólares roubados, desencadeando um resgate de 570 milhões de dólares)

Em apenas 7 minutos, o atacante usou um flash loan de 50 milhões de dólares para manipular o preço das stablecoins na Curve, resultando não só no roubo de fundos, mas também no colapso da infraestrutura e retirada de liquidez, com impacto muito além do valor inicial roubado.

Novembro de 2020: Incidente Compound (89 milhões de dólares em ativos liquidados)

A stablecoin DAI disparou para 1,30 dólar na Coinbase Pro, enquanto outras plataformas não apresentaram tal movimento. Como o oráculo da Compound usava a Coinbase como referência de preço, usuários foram liquidados à força devido a esse preço anômalo por apenas uma hora. Na época, bastavam 100 mil dólares para manipular o livro de ordens com profundidade de 300 mil dólares.

Outubro de 2022: Incidente Mango Markets (perda de 117 milhões de dólares)

O atacante, com 5 milhões de dólares iniciais, elevou o preço do token MNGO em 2394% em várias plataformas, depois tomou emprestado 117 milhões de dólares usando colaterais supervalorizados e utilizou os tokens de governança roubados para votar em benefício próprio, obtendo 47 milhões de dólares em “recompensa por bug”. Foi a primeira vez que a CFTC dos EUA tomou medidas de fiscalização contra manipulação de oráculos.

Todos os ataques seguiram o mesmo processo:

- Identificar a dependência do oráculo em “fontes de dados manipuláveis”;

- Calcular e verificar: custo de manipulação < valor extraível;

- Executar a manipulação;

- Realizar o lucro e sair.

Entre 2020 e 2022, 41 ataques de manipulação de oráculos resultaram em 403,2 milhões de dólares roubados. A resposta do setor foi dispersa, lenta e incompleta — a maioria das plataformas ainda utiliza oráculos baseados principalmente em preços spot, com pouca redundância.

Então, a catástrofe de outubro de 2025 aconteceu.

Análise da vulnerabilidade “10.11”

Às 5h43 da manhã de 10 de outubro de 2025, uma liquidação concentrada de 60 milhões de dólares em USDe desencadeou uma reação em cadeia fatal:

Venda spot de 60 milhões de dólares → Oráculo reduz valor dos colaterais (wBETH, BNSOL, USDe) → Liquidações em massa → Sobrecarga da infraestrutura → Vácuo de liquidez → 19.3 bilhões de dólares evaporados em valor de mercado

Isso não foi uma falha de uma única plataforma, mas expôs vulnerabilidades de longa data em todo o setor — mesmo após cinco anos de perdas significativas, essas falhas permanecem sem solução:

1. Dependência excessiva de preços spot

Apesar de todos os grandes ataques desde 2020 terem explorado a “manipulação de preços spot”, a maioria das plataformas ainda utiliza oráculos baseados em preços spot. O setor sabe dos riscos de manipulação, sabe que “preço médio ponderado pelo tempo (TWAP)” e “oráculos de múltiplas fontes” oferecem melhor proteção, mas essas soluções nunca foram totalmente implementadas.

A raiz do problema: “velocidade e sensibilidade” eram vistas como vantagens antes de se tornarem vulnerabilidades. Atualizações em tempo real parecem mais precisas — até que alguém as manipule.

2. Risco de centralização

Plataformas de negociação dominantes criam “pontos únicos de falha”: bZx dependia da Uniswap, Compound da Coinbase, e as plataformas de janeiro e outubro de 2025 dependiam de seus próprios livros de ordens — essencialmente o mesmo problema. As plataformas mudam, mas a vulnerabilidade permanece.

Quando uma exchange domina o volume de negociação, usá-la como principal fonte de dados do oráculo parece razoável. Mas o risco de centralização no feed de preços é igual ao de qualquer sistema: tudo parece normal até ser explorado.

3. Suposições incorretas sobre infraestrutura

Sistemas projetados para “mercados normais” falham catastroficamente sob estresse. O Harvest Finance já provou isso em 2020, mas o evento de outubro de 2025 mostra que o setor ainda “projeta para condições normais e espera que eventos de estresse nunca ocorram”.

“Esperar” não é uma estratégia de resposta.

4. O paradoxo da transparência

Divulgar planos de melhoria técnica pode criar janelas de ataque. O intervalo de “8 dias entre o anúncio e a implementação” de uma atualização de algoritmo de oráculo oferece aos atacantes profissionais um roteiro e cronograma claros — eles sabem exatamente quando atacar e qual vulnerabilidade explorar.

Este é o “novo modo de falha de um velho problema”: ataques anteriores exploravam “vulnerabilidades existentes”, enquanto o ataque de outubro de 2025 explorou o “período de transição do algoritmo do oráculo” — uma vulnerabilidade criada apenas porque a melhoria foi anunciada antecipadamente.

Caminhos para a solução

Medidas de melhoria imediata

1. Design híbrido de oráculos

Integrar múltiplas fontes de preço, com validação de razoabilidade eficaz:

- Preços de exchanges centralizadas (CEX) (ponderação por volume entre plataformas, 40%);

- Preços de exchanges descentralizadas (DEX) (apenas pools de alta liquidez, 30%);

- Prova de reservas on-chain (20%);

- Taxa de conversão de ativos encapsulados (10%).

O ponto-chave é a “independência das fontes de dados”: se for barato manipular todas as fontes ao mesmo tempo, “múltiplas fontes” ainda é, na prática, “fonte única”.

2. Ajuste dinâmico de pesos

Ajustar a sensibilidade do oráculo conforme as condições de mercado:

- Período de volatilidade normal: usar pesos padrão;

- Alta volatilidade: ampliar a janela de cálculo do TWAP, reduzindo o impacto do preço spot;

- Volatilidade extrema: acionar mecanismo de circuit breaker e validação de razoabilidade.

O incidente Compound de 2020 já provou: às vezes, o “preço correto” de uma exchange é o preço errado para o mercado. O oráculo precisa ser inteligente para identificar esse desvio.

3. Mecanismo de circuit breaker

Pausar liquidações durante volatilidade extrema — o objetivo não é impedir o “desalavancagem legítima”, mas distinguir “manipulação” de “movimento real de mercado”:

- Se os preços convergirem entre várias plataformas em minutos: provavelmente é movimento real de mercado;

- Se o preço anômalo ocorre apenas em uma plataforma: provavelmente é manipulação;

- Se a infraestrutura estiver sobrecarregada: pausar liquidações até a capacidade ser restaurada.

O objetivo central não é “proibir todas as liquidações”, mas “evitar liquidações em cadeia causadas por manipulação de preços”.

4. Expansão da infraestrutura

Projetar sistemas para “100 vezes a capacidade normal” — porque reações em cadeia geram cargas exponenciais:

- Construir infraestrutura independente para feeds de preço;

- Implantar motores de liquidação independentes;

- Definir limites de taxa de requisição por endereço;

- Estabelecer protocolos de “degradação suave” (priorizar funções essenciais sob alta carga).

Se o sistema não suportar a carga de reações em cadeia, o desastre será agravado. Isso é uma necessidade de design, não uma opção de otimização.

Soluções de longo prazo

1. Rede de oráculos descentralizada

Adotar soluções maduras de oráculos (como Chainlink, Pyth, UMA), que agregam dados de múltiplas fontes para resistência embutida à manipulação. Não são perfeitas, mas são muito melhores que oráculos baseados em preços spot que “sofrem ataques a cada 18 meses”.

Após o ataque de 2020, a bZx integrou Chainlink e nunca mais sofreu ataques de manipulação de oráculos — isso não é coincidência.

2. Integração de prova de reservas

Para ativos encapsulados e stablecoins, é necessário verificar o valor do colateral on-chain. Por exemplo, o preço do USDe deve ser baseado em “reservas verificáveis”, não em “dinâmica do livro de ordens”. A tecnologia já existe, o que falta é implementação.

3. Liquidação progressiva

Evitar ampliação de reações em cadeia por meio de liquidações em etapas:

- Primeiro limiar: alerta, dando tempo para o usuário adicionar colateral;

- Segundo limiar: liquidação parcial (25%);

- Terceiro limiar: liquidação de maior escala (50%);

- Limiar final: liquidação total.

Isso dá tempo de resposta ao usuário e reduz o impacto de “liquidações em massa sincronizadas” no sistema.

4. Monitoramento e auditoria em tempo real

Monitorar manipulação de oráculos em tempo real:

- Desvios de preço entre plataformas;

- Volumes anômalos em pares de baixa liquidez;

- Crescimento rápido de posições antes da atualização do oráculo;

- Correspondência com padrões conhecidos de ataque.

O ataque de outubro de 2025 deveria ter gerado alertas: a venda de 60 milhões de dólares em USDe às 5h43 é uma transação anômala que deve disparar alarmes. Se o sistema de monitoramento não captou, há falhas graves.

Conclusão: O alerta de 19 bilhões de dólares

As liquidações em cadeia de 10-11 de outubro de 2025 não foram causadas por “alavancagem excessiva” ou “pânico de mercado”, mas por uma “falha de design de oráculo em larga escala”. O motivo pelo qual uma operação de mercado de 60 milhões de dólares resultou em uma perda de 19.3 bilhões de dólares é que o sistema de feed de preços não conseguiu distinguir “manipulação” de “descoberta legítima de preços”.

Mas isso não é um problema novo — o que destruiu a bZx em fevereiro de 2020, a Harvest em outubro de 2020, a Compound em novembro de 2020 e a Mango Markets em outubro de 2022 foi o mesmo tipo de falha.

Em cinco anos, o setor aprendeu a mesma lição cinco vezes, cada vez a um custo maior:

- 2020: Protocolos individuais aprenderam e corrigiram;

- 2022: Órgãos reguladores intervieram e iniciaram ações de fiscalização;

- 2025: O mercado inteiro pagou 19.3 bilhões de dólares em “mensalidade”.

Agora, a única questão é: finalmente aprenderemos essa lição?

Todas as plataformas que lidam com posições alavancadas devem enfrentar as seguintes perguntas:

- Nossos oráculos podem resistir aos vetores de ataque já identificados entre 2020-2022?

- Nossa infraestrutura pode lidar com cenários de liquidação em cadeia já ocorridos?

- Alcançamos um equilíbrio razoável entre “sensibilidade” e “estabilidade”?

- Estamos repetindo erros que já custaram centenas de milhões ao setor?

Cinco anos de história já provaram: manipulação de oráculos não é um “risco hipotético” ou “caso marginal”, mas uma estratégia de ataque “documentada, repetível e altamente lucrativa”, cuja escala cresce junto com o mercado.

O evento de outubro de 2025 mostra o desastre que ocorre quando essas lições são ignoradas em escala institucional. Este ataque não foi complexo nem inovador — apenas o mesmo modus operandi, explorando uma “janela de vulnerabilidade conhecida”, aplicado a sistemas de maior escala.

Oráculos são a pedra angular de todo o sistema. Se a pedra angular racha, tudo acima dela desmorona. Desde fevereiro de 2020, já entendemos isso e já

gastamos bilhões de dólares para provar repetidamente essa verdade. Agora, a única questão é se o evento caro de outubro de 2025 será suficiente para finalmente transformar as lições conhecidas em ação.

No mercado altamente interconectado de hoje, o design de oráculos não é apenas “feed de dados” — é sobre a estabilidade de todo o sistema. Um erro de design pode permitir que 60 milhões de dólares destruam 19 bilhões de dólares em valor.

Se continuarmos cometendo os mesmos erros, não é porque não aprendemos com a história, mas porque estamos tornando o custo dos erros repetidos cada vez mais alto.

Esta análise é baseada em dados de mercado públicos, declarações de plataformas e estudos de casos de manipulação de oráculos ao longo de cinco anos.

Aviso Legal: o conteúdo deste artigo reflete exclusivamente a opinião do autor e não representa a plataforma. Este artigo não deve servir como referência para a tomada de decisões de investimento.

Talvez também goste

Aster (ASTER) pode subir ainda mais? Formação de padrão-chave sugere potencial de alta

Basic Attention Token (BAT) vai subir ainda mais? Este novo fractal de alta indica que sim!

Bitcoin Core v30 e TBC: uma ressonância tecnológica e alinhamento de caminhos que atravessam o tempo e o espaço

Em outubro de 2025, a versão de teste do Bitcoin Core v30.0 foi lançada, removendo silenciosamente o limite de 80 bytes do campo de dados OP_RETURN e aumentando a quantidade de dados que podem ser incorporados em uma única transação para 100KB.