Comment ce hacker millionnaire en crypto continue à encaisser librement un an plus tard

Le 31 octobre 2025, l’exploiteur de Radiant a transféré environ 5 411,8 ETH vers Tornado Cash, une opération d’une valeur d’environ 20,7 millions de dollars.

Neuf jours plus tôt, le même groupe avait déplacé environ 2 834,6 ETH, soit 10,8 millions de dollars, après avoir fait transiter les fonds à travers différentes blockchains et swaps avant d’utiliser le mixer.

Aucune de ces opérations n’a semblé précipitée. Toutes deux ressemblaient à l’action d’un opérateur prudent testant la liquidité et le timing de la conformité, en fractionnant les dépôts en dénominations courantes de Tornado, peu coûteuses à mélanger et difficiles à tracer.

Comment le hack de Radiant s’est produit

L’histoire de Radiant commence le 16 octobre 2024, lorsque ses pools de prêt sur Arbitrum et BNB Chain ont été vidés d’environ 50 à 58 millions de dollars. Les premières analyses techniques post-mortem ont convergé vers un point simple mais dévastateur.

La faille était due à une compromission opérationnelle impliquant des détenteurs de clés et des approbations qui ont permis à un attaquant de faire passer des transactions malveillantes via un processus multi-signature. Les sociétés de sécurité ont décrit des signataires incités à approuver les mauvais appels.

Le projet utilisait un schéma trois sur onze pour les actions sensibles. Ce large ensemble de signataires améliorait la disponibilité mais élargissait la surface d’attaque pour la compromission des appareils et l’ingénierie sociale. L’analyse de Halborn et d’autres a reconstitué comment les approbations et l’hygiène des appareils ont créé des fenêtres exploitées par l’attaquant, tandis que les mises à jour de Radiant sur l’incident ont précisé la chronologie et l’ampleur.

Des rapports ultérieurs ont suggéré qu’un groupe soutenu par un État avait utilisé l’usurpation d’identité pour obtenir l’accès, une affirmation reprise par Radiant une fois la situation stabilisée.

CryptoSlate a couvert les conséquences à l’époque sous l’angle des tendances criminelles. Le rapport a noté que les pertes totales dues aux exploits en octobre étaient tombées à environ 116 millions de dollars, et que l’incident de Radiant représentait près de la moitié de ce chiffre mensuel, concentrant une part disproportionnée des pertes en un seul endroit.

Ce cadrage est important car il montre comment une seule faille cross-chain peut significativement impacter le profil de risque d’un mois, même lorsque l’environnement général semble calme.

Ce qui a suivi au cours de l’année suivante a établi le schéma visible aujourd’hui. Les fonds ont quitté les L2 pour revenir sur Ethereum via des bridges où la liquidité est la plus profonde. Les swaps ont consolidé les soldes en ETH pour préparer le processus de mixing.

La tranche du 22-23 octobre 2025 en est un exemple clair. CertiK a signalé 2 834,6 ETH en dépôts sur Tornado et noté que 2 213,8 ETH étaient arrivés via le bridge Arbitrum depuis l’EOA 0x4afb, le reste provenant de conversions DAI.

L’opération du 31 octobre a augmenté le total en cours de 5 411,8 ETH supplémentaires, avec des dépôts modulaires correspondant aux normes des pools Tornado. La chaîne est publique, la route prévisible, et les incitations favorisent la patience plutôt que le spectacle.

Ce que révèlent les nouveaux mouvements de blanchiment

L’activité récente sur le mixer ressemble davantage à une stratégie de fuite lente qu’à une sortie unique. Les passages de bridge depuis Arbitrum ou BNB Chain amènent les soldes dans les pools les plus profonds du mainnet. Les rotations sur DEX préparent l’inventaire en ETH pour des entrées Tornado les plus efficaces.

Le regroupement en dénominations standard fracture le graphe public en fragments coûteux à reconstituer. Les équipes de conformité voient tout de même beaucoup de choses. Elles regroupent les adresses autour de schémas de gas et de timing partagés, associent les dépôts aux fenêtres de retrait, et surveillent les chaînes de peel révélatrices qui commencent petites, s’étendent largement, puis s’agrègent près d’une plateforme cible.

La posture est pragmatique car l’environnement légal récompense le pragmatisme. Les tribunaux ont restreint les théories les plus larges du gouvernement concernant la sanction des logiciels décentralisés. Les procureurs ont remporté et perdu divers procès liés aux mixers.

Le résultat est une zone grise où les outils de confidentialité continuent de fonctionner, et les exchanges s’appuient sur des contrôles comportementaux plutôt que sur des étiquettes globales. Les enquêtes parviennent encore à intercepter des sorties. La friction se déplace simplement du logiciel vers le processus.

Pour les utilisateurs et les développeurs, la leçon est concrète. Les choix de conception ont des conséquences financières. Les bridges et les routeurs concentrent la valeur et les modes d’échec, ce qui explique précisément pourquoi les exploiteurs les utilisent pour sortir. Les applications multi-chain exigent des réflexes pour les arrêts, les flips d’allowlist et les snapshots de liquidité, plutôt que de l’improvisation ad hoc dans l’heure qui suit une faille.

La documentation de Radiant montre comment la réponse s’est resserrée au fil du temps. Le coût de cette courbe d’apprentissage a été réel car l’attaquant avait l’initiative. Les flux actuels via Tornado Cash sont la queue de cette même distribution.

L’opérateur continue de bouger parce que les rails fonctionnent toujours. La bonne réponse consiste en des procédures renforcées pour les détenteurs de clés, des approbations plus restreintes, une surveillance des bridges en temps réel, et une culture qui traite les appareils des signataires comme des joyaux de la couronne.

L’exploiteur de Radiant continuera probablement à utiliser le même mode opératoire jusqu’à ce que les conditions changent. D’autres dépôts Tornado arriveront dans des tailles familières. D’autres activités de bridge apparaîtront depuis des adresses liées aux chemins d’octobre 2024. Une sortie propre finira par atteindre une plateforme régulée, et les desks évalueront le timing et les heuristiques face aux récits des clients.

La conséquence pour le marché est prévisible. Chaque sortie patiente de ce type réduit la confiance dans les abstractions cross-chain et pousse les équipes à auditer non seulement le code mais aussi les opérations. Les utilisateurs poursuivent le rendement à travers les réseaux car l’expérience semble fluide. Les voleurs les plus habiles savent exactement où se cache cette faille.

L’article How this millionaire crypto hacker continues to freely cash out a year later est apparu en premier sur CryptoSlate.

Avertissement : le contenu de cet article reflète uniquement le point de vue de l'auteur et ne représente en aucun cas la plateforme. Cet article n'est pas destiné à servir de référence pour prendre des décisions d'investissement.

Vous pourriez également aimer

Les cryptomonnaies continuent de « s'effondrer » ce lundi, certains tokens étant déjà retombés aux niveaux les plus bas du krach éclair d'octobre.

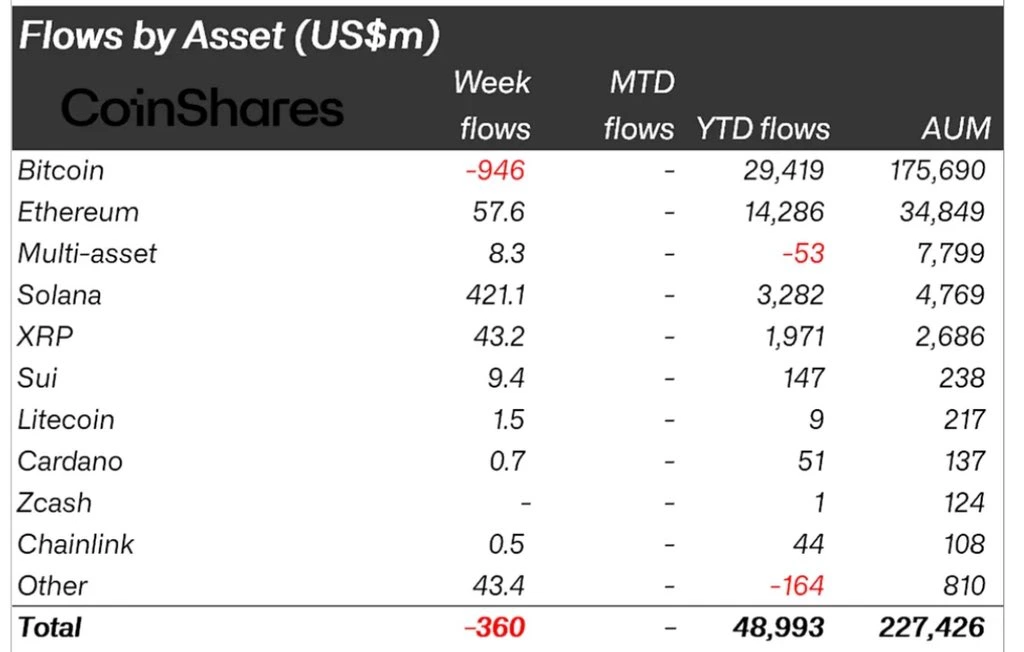

La demande institutionnelle pour le bitcoin est tombée en dessous du rythme de création de nouveaux jetons pour la première fois en sept mois, ce qui suggère que les grands acheteurs pourraient être en train de se retirer.

Les baleines Solana accumulent agressivement malgré un sentiment baissier à moyen terme